Was ist Zero Trust? Ein revolutionärer Ansatz für Cyber Security oder nur ein Marketing-Hype?

Würden Sie sich einen Picasso ins Haus hängen und nur Ihre Haustüre abschließen? Diese Situation ist ähnlich zu dem, was viele Unternehmen jeden Tag tun – sie schließen die Haustür mit einer Firewall ab um ihre eigenen Assets, ihren Picasso, zu schützen. Dabei vergessen Sie – es gibt viele Wege ins Haus und ist ein unerwünschter Gast erst einmal drinnen, so ist das Gemälde so gut wie weg. Dieser sinnbildliche Vergleich unterstreicht, was viele schon wissen, aber einige vielleicht nicht wahrhaben wollen: Der Kampf zum Schutz von Unternehmens-Assets wird längst nicht mehr nur an der Firewall des Unternehmensnetzwerks geführt, sondern im Internet, in der Cloud und zu Hause im Home-Office.

Wie bereits in unserem letzten Blogartikel „Zero-Trust-Access – Wie sieht die sichere Authentisierung der Zukunft aus“ erörtert, sind Kunden mehr denn je auf der Suche nach Identitäts- und Zugangsverwaltungslösungen, die Benutzerfreundlichkeit, Automatisierung, niedrige Betriebskosten und Auswahlmöglichkeiten bieten. Wer heutzutage weiterhin nur versucht den Perimeter seines Unternehmens-Netzes zu schützen, muss sich wie Don Quijote im Kampf gegen die Windmühlen vorkommen. Eine Zero Trust Architektur (ZTA) hingegen adressiert genau diese Probleme, die mit klassischen Ansätzen kaum lösbar scheinen.

Aber was heißt Zero Trust denn eigentlich genau?

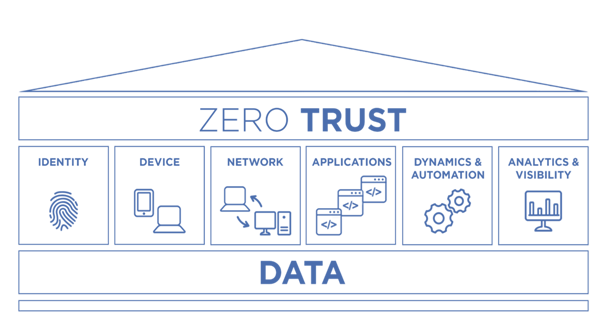

Zero Trust hat sich in den letzten Jahren in Branchenkreisen zu einem Schlagwort entwickelt, das viel Aufmerksamkeit auf sich zieht. Der Kern dieses Konzepts umfasst die dynamische Überprüfung und Authentifizierung von allen Geräten, Anwendern und Diensten, unabhängig von deren Aufenthalt innerhalb oder außerhalb des Unternehmensnetzwerks und verschiebt somit die Cyber-Sicherheit weg von den Netzwerkgrenzen der Unternehmen. Die Implementierung von Zero-Trust-Kontrollen und -Technologien erfolgt über sechs grundlegende Elemente hinweg: Identitäten, Geräte, Anwendungen, Daten, Infrastruktur und Netzwerke.

Jedes dieser sechs Grundelemente ist eine Informationsquelle, eine Kontrollebene für die Durchsetzung und eine kritische Ressource, die es zu schützen gilt.

Wo soll man anfangen? Wie setzt man eine Zero Trust Architektur erfolgreich um?

Für die Einführung eines Zero Trust Sicherheitsansatzes oder einer Zero Trust Architektur (ZTA) gibt es kein einheitliches Framework und keinen Blue Print. Zero Trust ist kein Produkt, kein Service und keine Technologie, die man einfach einführen oder zu der man kurzfristig migrieren kann; es ist ein Architekturbild, das auf bestimmten Prinzipien beruht, z.B. eben dem, dass per se keinem Datenfluss automatisch das Vertrauen erteilt wird. Demzufolge nimmt das Identity- und Access-Management (IAM) neben einem gründlichen Asset-Management und etablierten analytischen Kompetenzen auch eine Schlüsselrolle ein auf dem Weg hin zu einer ZTA. Getreu dem Leitsatz "Vertraue niemandem" ist bei Zero-Trust der Name auch Programm. Die schützenswerten Assets - vor allem Daten - eines Unternehmens sollen den Mitarbeitern bei der Wertschöpfung natürlich zur Verfügung stehen, aber gleichzeitig vor unerlaubtem Zugriff geschützt werden. Aktuelle Lösungen für dieses Problem sind verschachtelte Schutzwälle aus Firewalls, Intrusion Detection & Prevention-Systemen, Netzwerksegmentierungen und vielen mehr. Es bleiben jedoch stets wunde Punkte in der Sicherheitsarchitektur.

Kernelemente: Authentifizierung und IAM

Single Sign-On (SSO) und Multi-Faktor-Authentifizierung (MFA) sind aus unserer Sicht daher zentrale Funktionen, um das Schutzniveau zu erhöhen. Je nachdem, welche Rolle der Nutzer innehat und wie kritisch die Daten sind, mit denen er arbeitet, bieten sich sogenannte adaptive Faktoren an. Dabei werden, je nach ermitteltem Risiko (Risk-Scoring), zusätzliche Authentifizierungsfaktoren für den Zugriff hinzugezogen. Darunter fallen etwa biometrische Merkmale, Token oder Smart Cards. Für die Risikobewertung kommen Parameter wie der Standort, das Gerät oder der Service, von dem aus zugegriffen wird, zum Einsatz.

Wenn Sie Fortschritte auf Ihrem Weg hin zu Zero Trust machen und Ihre Nutzer, Anwendungen und die Zukunft Ihres Unternehmens schützen möchten, empfehlen wir Ihnen die folgenden Schritte:

- Gewähren Sie Nutzern nur Anwendungszugriff, nicht Netzwerkzugriff

Identitäten sind die neuen Netzwerkgrenzen - alle Sicherheitskontrollen auf der Welt bringen Ihnen nichts, wenn Sie nicht wissen, wer Ihre Benutzer sind.

Gewähren Sie Nutzern nur Zugriff auf die von ihnen benötigten Anwendungen, wobei dieser Zugriff auf Berechtigungen, Nutzeridentität, Gerätestatus, Authentifizierung und Autorisierung beruhen muss. Setzen Sie dabei auf eine dynamische und kontinuierliche Authentifizierung, denn nur so können Sie jederzeit sicherstellen, dass Ihre Benutzer auch wirklich diejenigen sind, die sie vorgeben zu sein. - Richten Sie Identität, Authentifizierung und Autorisierung vor der Zugriffsbereitstellung ein

Multi-Faktor-Authentifizierung ist ein Muss. Schwache Anmeldeinformationen sowie die Wiederverwendung von Nutzernamen und Passwörtern in verschiedenen Anwendungen erhöhen die Angriffsfläche eines Unternehmens erheblich. Zusätzlich können Sie eine risikobasierte Authentifizierung (oder Step-up-Authentifizierung) anwenden, um das Risiko der Anfrage dynamisch zu bewerten. Mithilfe passiver kontextbezogener Mechanismen (z.B. geografischer Standort und Computing-Umgebung) können Sie Daten über den Benutzer erheben und die Anforderungen hochschrauben, wenn das Verhalten des Benutzers von seinem typischen Profil abweicht. - Federated SSO ist ein Muss

Mit Federated SSO müssen sich Nutzer lediglich einmal authentifizieren. Anschließend können sie über diese authentifizierte Sitzung auf alle Anwendungen zugreifen, für die sie autorisiert sind. Organisationen haben eine bessere Kontrolle darüber, wer Zugriff auf welche Informationen und Ressourcen hat, und zwar unabhängig davon, wo sich diese Ressourcen befinden und über welche Geräte der Zugriff erfolgt.

- Anwendungsproxys sollten den Zugriff steuern

In den meisten Unternehmen herrscht ein Durcheinander isolierter Zugriffs- und Autorisierungsregeln, die den Zugang für Netzwerke, Firewalls, veraltete Web-Apps, APIs sowie Private-Cloud- und SaaS-Anwendungen steuern. Besser wäre es, eine einzige Kontrollebene zu nutzen, auf der die Zugriffsregeln für jede Anwendung und Anwendungsseite festgelegt werden. Ein Proxy, dass alle Ressourcen mithilfe zentralisierter Regeln schützt, kann eine Kombination kontextbezogener Daten nutzen, um zu bestimmen, ob der Benutzer auf die Ressource zugreifen darf.

Wie kann die MTRIX helfen beim Start von Zero-Trust Konzepten

Wir erstellen Ihnen gerne ein individuelles, genau auf Ihre Bedürfnisse abgestimmtes Angebot. Je nachdem, ob Sie auf der Suche nach einer sicheren, leistungsstarken sowie biometrie-basierten Multi-Faktor-Authentifizierung, die über Active Directory verwaltet werden kann, oder ob Sie eine flexible Authentifizierungs-Lösung suchen, die Desktop-Authentisierung und Remote-Authentisierung in einer Lösung vereint – wir beraten Sie gerne und entwickeln gemeinsam mit Ihnen die richtige Strategie.